Universitaires francophones, quand allez-vous bloguer ?

Les chercheurs anglo-saxons sont de plus en plus nombreux à tenir un blog. Qu’attendent les francophones pour en faire autant ?

Publié le 16 décembre 2025 Mis à jour le 17 décembre 2025

Nos téléphones sont maintenant des petits appareils ultras connectés. Non seulement peuvent-ils se servir de nos connexions sans fil domestiques, ils sont en mesure de capter la connexion par antennes avec la 5G, entre autres. Sans compter qu’il existe des millions de liaisons Wi-Fi publics. Une initiative pratique mais qui ne vient pas sans risque.

En effet, la majorité des Wi-Fi publics sont peu protégés si l’on compare avec ceux que l’on trouve dans nos résidences. Par conséquent, pour les pirates, tous les appareils connectés à ce type de réseau équivalent presque à un buffet à volonté.

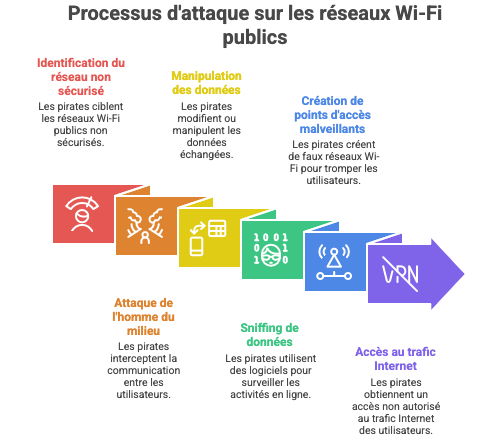

Ils peuvent se servir du besoin de connexion sans-fil pour pirater des données. Une des techniques les plus fréquentes est celle de «l’homme du milieu» (« man-in-the-middle »). Il s’agit d’une cyberattaque où le hacker intercepte une communication entre deux parties sans qu’aucune d’entre elles ne le sache. Ils peuvent ainsi écouter, regarder, modifier et même manipuler les informations échangées. Par exemple, si l'une des parties et l'attaquant se trouvent sur le même réseau local, l'attaquant force les communications à transiter par lui en se faisant passer pour un relais essentiel, un routeur ou une passerelle. De là, il peut transmettre à l'une et l'autre partie ses propres clés de chiffrement et les deux parties lui transmettent la leur, sans savoir que celles qu'ils reçoivent en retour n'est pas celle de leur interlocuteur, mais celle du pirate.

Plusieurs emploient le « sniffing », c’est-à-dire qu’ils espionnent avec des logiciels spécialisés pour surveiller les activités en ligne, voir l’intégralité des pages concernées, collecter les documents comme les images. Des dizaines de logiciels de ce type sont proposés aux administrateurs de réseaux informatiques, mais les hackers n'hésitent pas à s'en servir. Avant de se brancher à un réseau inconnu, une certaine méfiance est appropriée.

Il existe aussi des pirates qui utilisent des points d’accès malveillants en créant des réseaux « publics » qui ressemblent à s’y méprendre à ceux d’un lieu connu. Ils comptent ainsi sur le fait que plusieurs usagers ne saisiront pas leur erreur et ainsi avoir accès au trafic Internet de la personne.

Par conséquent, les experts en cybersécurité recommandent de désactiver la connexion automatique aux réseaux dès qu’on sort de chez soi pour empêcher de se retrouver sur des réseaux malveillants.

Ceux désirant ne pas éteindre cette fonction pourraient utiliser un VPN qui crée alors une liaison cryptée sur un réseau public. La mise à jour des applications permet aussi de protéger son téléphone et d’éviter les sites sensibles demandant des mots de passe sont des façons d’éviter les mauvaises surprises.

Illustration : Shutterstock- 2596547785

Références :

Pourquoi il faut absolument désactiver le WiFi de votre smartphone en sortant de chez vous ? - https://www.journaldugeek.com/2025/12/02/pourquoi-il-faut-absolument-desactiver-le-wifi-de-votre-smartphone-en-sortant-de-chez-vous/

Attaque de l'homme du milieu - https://fr.wikipedia.org/wiki/Attaque_de_l%27homme_du_milieu

Saisir les subtilités d'un réseau informatique - https://cursus.edu/fr/32016/saisir-les-subtilites-dun-reseau-informatique

Man-in-the-Middle Attack: Types And Examples - https://www.fortinet.com/resources/cyberglossary/man-in-the-middle-attack

Le Wi-Fi public est-il dangereux ? Le guide ultime des risques - https://fr.norton.com/blog/privacy/public-wifi

Les avantages d'une formation en cybersécurité - https://cursus.edu/fr/28599/les-avantages-dune-formation-en-cybersecurite

Quels sont les outils de sniffing les plus courants ? - https://www.ilaria-academy.com/definition/quels-sont-les-outils-de-sniffing-les-plus-utilises-en-securite-informatique

En savoir plus sur cette actualité